Significato di DDoS

Leggi tutto quello che c’è da sapere sugli attacchi DDoS

DDoS è l’acronimo di Distributed Denial of Service. Un DDoS si verifica quando il tuo server o la tua rete subiscono un attacco informatico. Lo scopo di un attacco DDoS è interrompere il normale funzionamento della rete o del server.

Un attacco DDoS viene effettuato inviando false richieste alla rete o al server per sovraccaricarli con un traffico eccessivo. A seguito dell’attacco, il server interrompe le operazioni, con il risultato che non riuscirai ad accedere al sito web che stavi cercando di visitare.

In pratica, verrà emesso un “denial of service” verso di te, che legittimamente avevi cliccato su un link per visitare un sito web (inviando una richiesta legittima al server).

Pensa agli attacchi Dos e DDoS come a un ingorgo a seguito di un incidente, che ha lasciato tutti fermi nel traffico per ore.

Che cos’è un attacco DDoS e come funziona?

Supponiamo che tu possieda un sito web di e-commerce in cui vendi gustosi biscotti fatti in casa. La tua attività ti ha portato ad avere clienti abituali a cui piacciono i tuoi biscotti e le ricette che pubblichi sul tuo blog. Supponiamo che, in un particolare giorno, i tuoi clienti stiano navigando nel tuo sito web e nello stesso istante un utente malintenzionato stia tentando di attaccare il tuo server. L’hacker utilizzerà un programma per inviare un numero elevato di richieste false, che faranno credere al tuo server di avere così tanti visitatori sul tuo sito e-commerce da non poter gestire tutto il traffico.

Questo è un tipico esempio di attacco DoS, che lascia i tuoi clienti in balia di un denial of service. Il tuo server, tuttavia, è in grado di gestire un attacco DoS, perché venendo attaccato da una sola direzione, quella dell’utente malintenzionato, è capace di identificare l’hacker e chiudere la connessione che utilizza per inviare le false richieste.

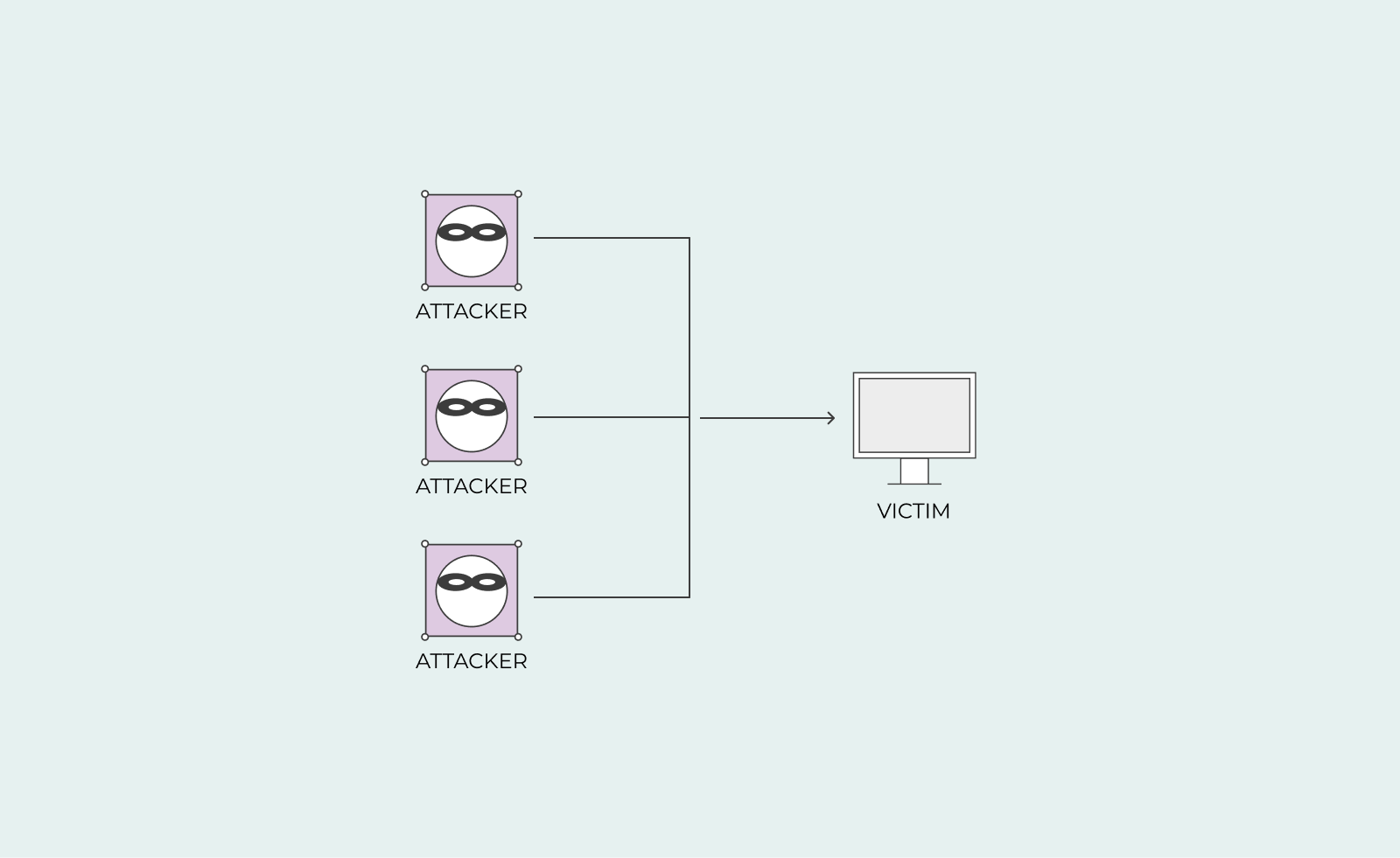

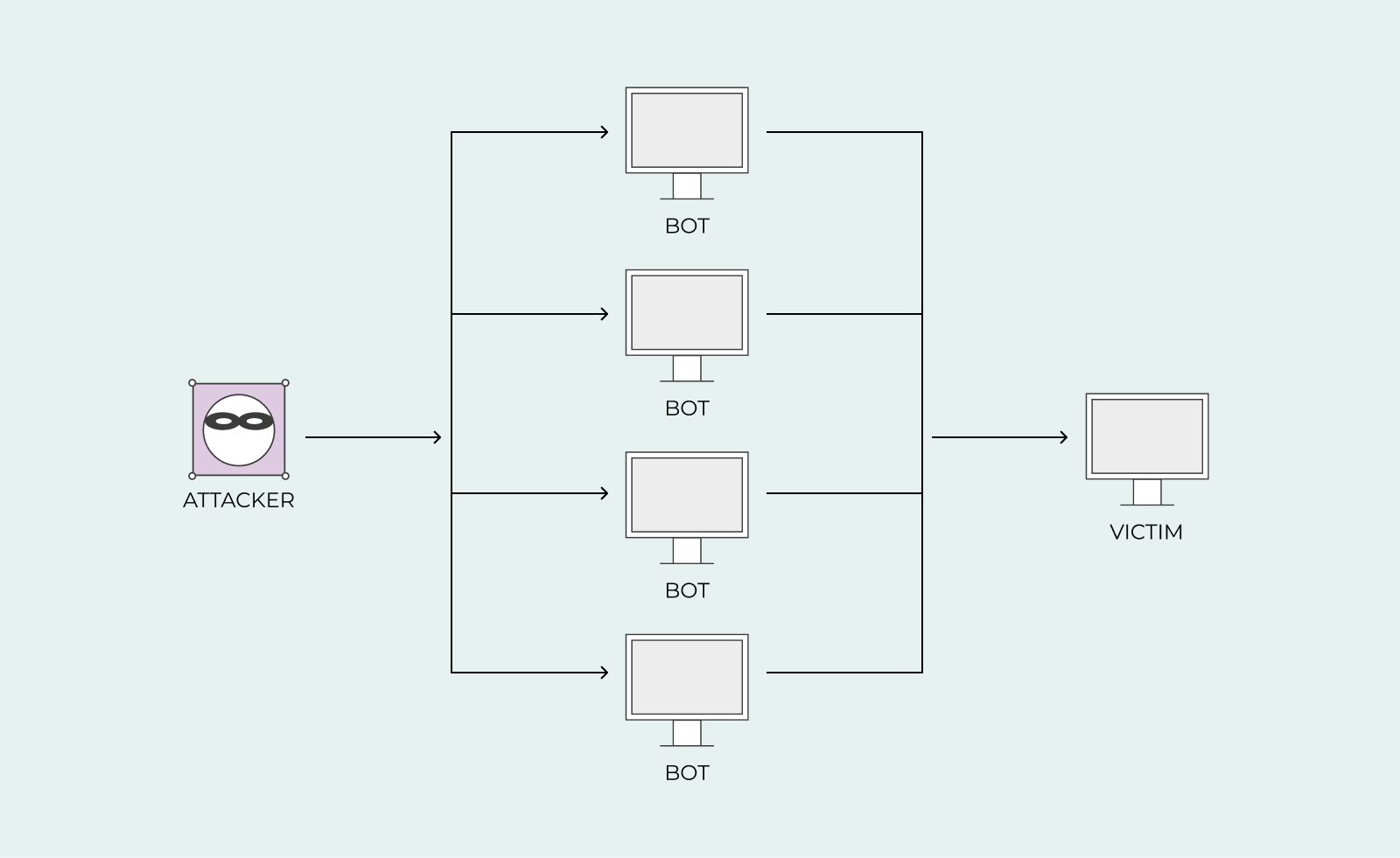

Un attacco DDoS invece, si verifica quando diversi aggressori attaccano il tuo server. Di solito, c’è un computer principale che comunica con altri computer sparsi per il mondo e li coordina durante l’attacco. Ciò può diventare un grosso problema, in quanto per il tuo server non è affatto semplice identificare e chiudere la connessione quando l’attacco arriva da più direzioni.

Il tuo server dovrà quindi provare a chiudere le connessioni con più computer. Mentre tenterà di fare ciò, utilizzando tutte le risorse di cui dispone, rimarrà senza risorse e verrà letteralmente travolto.

Una delle risorse più significative che perderà è la larghezza di banda della rete, cosa che ricadrà sui computer “buoni” che stanno cercando di accedere al tuo sito. A questi computer, appartenenti a persone normali che volevano semplicemente visitare il tuo sito, verrà rifiutato l’accesso al server, che in quel momento è troppo impegnato a combattere l’attacco. Di conseguenza, questi computer “buoni” non potranno accedere al tuo sito web o, se anche ci riusciranno, sperimenteranno un caricamento estremamente lento.

Che aspetto ha un attacco DDoS?

Quindi quale aspetto ha un attacco DDoS? Come accennato in precedenza, un attacco DDoS si verifica quando più computer attaccano un server o una rete. Una volta avviato, l’attacco DDoS può andare avanti per ore o giorni. La durata di un attacco DDoS dipende dallo scopo dell’attacco.

Ma in che modo questi computer eseguono l’attacco DDoS? Gli hacker si servono di un software dannoso, un malware, che caricano su siti web e negli allegati di posta elettronica, con la speranza che qualcuno visiti il sito o clicchi sull’allegato dell’email.

Se visiti un sito web infettato da un malware o apri un allegato email che ti è stato inviato, anche il tuo computer verrà infettato dal malware senza che tu te ne accorga. Essere capaci di identificare un’email di phishing è molto importante per evitare che si verifichino situazioni come questa.

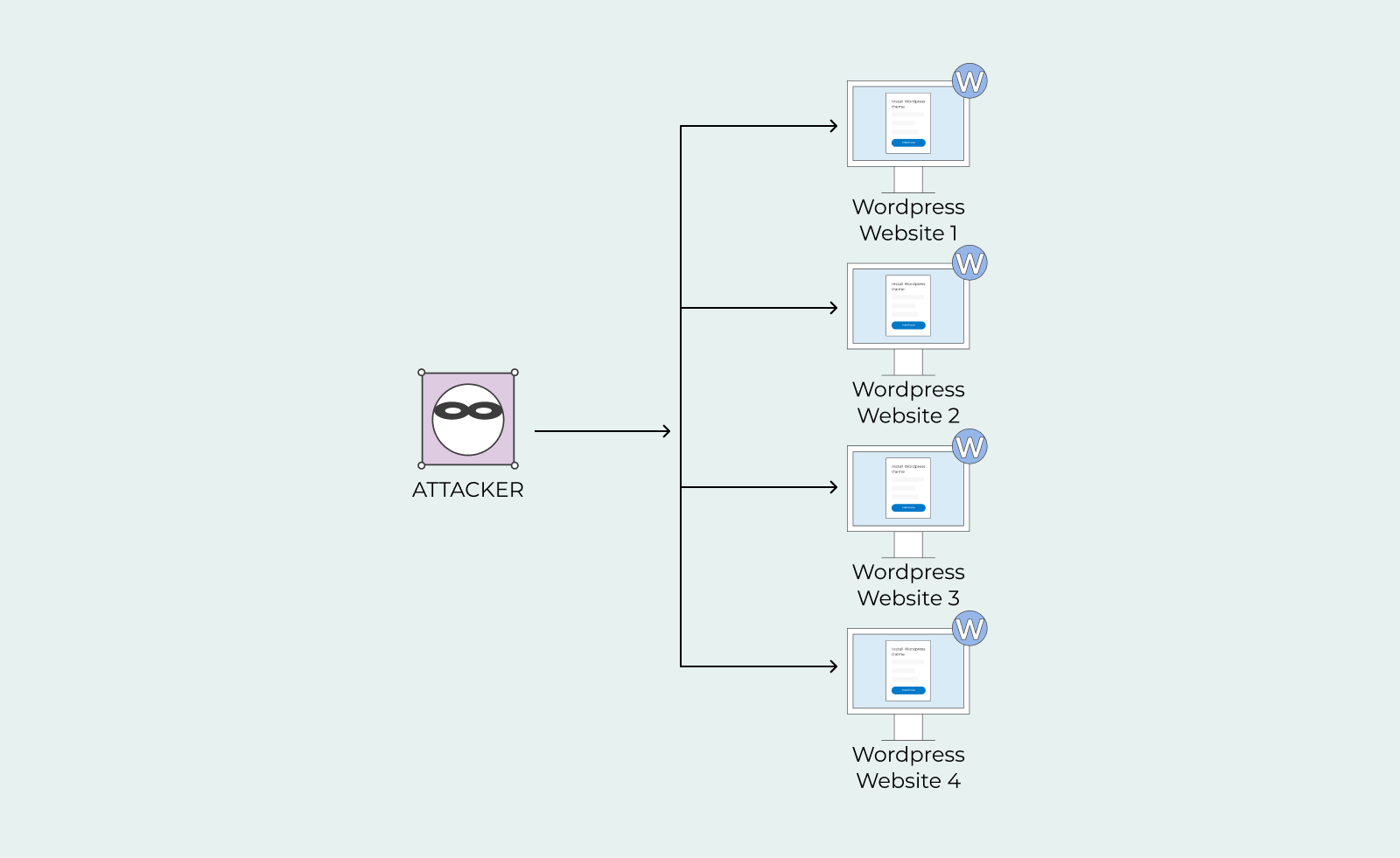

Una volta che il tuo computer è stato infettato dal malware, si collegherà a tutti gli altri computer infettati a loro volta e andrà a comporre un vero e proprio esercito. Potrebbero esserci numerosi computer infetti all’interno di tale esercito e tutto potrebbe accadere nell’ombra, senza che nessuno dei proprietari si accorga di stare compiendo un attacco DDoS.

Tutti i computer insieme diventano ciò che viene definito una botnet, ossia una rete di computer infettati da malware e controllati insieme, come un unico gruppo, all’insaputa del proprietario.

L’esercito di una botnet non è limitato a un paio di computer, ma possono essere migliaia i computer controllati, in ogni parte del mondo. L’hacker che ha installato il malware su siti web e allegati email è la persona che ne ha il controllo. Una volta che decide di attaccare un server o una rete, tutto ciò che deve fare è inviare un comando a questi computer sparsi per il mondo.

Qual è lo scopo di un attacco DDoS?

Cosa spinge un hacker a fare tutto questo? Qual è lo scopo di un attacco DDoS? Di seguito abbiamo elencato alcuni motivi plausibili.

- Concorrenza

Un utente malintenzionato esegue un attacco DDoS spinto da motivi economici per sbarazzarsi della concorrenza. Implementando un attacco DDoS, l’aggressore impedisce al sito web della concorrenza di svolgere le proprie normali attività commerciali.

- Ragioni politiche

L’hacker non ama una particolare organizzazione politica e vuole danneggiare i suoi server.

- Divertimento

Un hacker può condurre un attacco anche solo perché trova la cosa divertente. Magari si annoia e trova questo, un modo divertente per passare il tempo. O forse vuole dimostrare a se stesso di essere in grado di condurre un attacco.

Come prevenire un attacco DDoS?

Abbiamo elencato alcuni elementi che dovresti considerare per prevenire un attacco DDoS. È molto difficile riparare i danni di un attacco che è già stato eseguito, quindi è meglio riuscire a prevenirlo.

- Larghezza di banda

Se il tuo server è su un cloud, dovresti acquistare più larghezza di banda per stare al sicuro.

- United Threat Management (UTM)

Spendi qualche soldo extra e procurati un UTM, un firewall migliore e più sicuro. Un UTM è un ottimo modo per proteggerti dai malware e da tutti gli altri virus informatici provenienti da tutto il mondo.

- Servizio DDoS

Se davvero non vuoi correre il rischio di subire un attacco DDoS, puoi avvalerti dell’aiuto di un servizio di protezione DDoS. Molte aziende hanno servizi che lavorano per proteggerti da un attacco DDoS.

Qual è la differenza tra un attacco DDoS e un attacco di forza bruta?

Innanzitutto, cos’è un attacco di forza bruta? Un attacco di forza bruta è un processo con cui gli hacker cercano di indovinare la strada per effettuare un accesso, quindi per ottenere password, chiavi di crittografia, ecc., Sperando che una delle loro ipotesi sia quella corretta.

Un attacco di forza bruta viene eseguito per reindirizzare gli utenti da un sito web (che l’hacker è riuscito a violare indovinando correttamente la password) al proprio sito web.

L’obiettivo può anche essere rubare informazioni personali, come quelle finanziarie, installando un malware.

La differenza tra un attacco di forza bruta e un attacco DDoS sta nel processo e nel metodo. Tuttavia, entrambi hanno lo stesso obiettivo: attaccare una vittima, un sito web, un server o una rete.